La sécurité des données est une priorité absolue pour Kyocera. Nos solutions d’impression et de gestion documentaire intègrent des technologies avancées pour garantir la protection des informations sensibles et prévenir les cybermenaces. Découvrez comment nous renforçons la sécurité de nos équipements.

Une sécurité accrue pour une tranquilité d'esprit

- Authentification de l’administrateur lors de la mise à jour du firmware : l’administrateur doit valider toute mise à jour du firmware pour garantir l’intégrité des appareils.

- Démarrage sécurisé : vérification du firmware installé avant l’activation du multifonction, empêchant toute modification non-autorisée.

- Allowlisting des programmes : seuls les logiciels autorisés peuvent s’exécuter, limitant ainsi les risques d’intrusion.

- Chiffrement des communications : protocole TLS 1.3 pour une protection avancée des échanges de données.

- Trusted Platform Module (TPM) (en option sur les modèles A4) : un processeur cryptographique sécurisé qui génère et stocke des clés cryptographiques et garantit l’intégrité de la plateforme.

- Gestion proactive des certificats : mise à jour automatique et vérification en ligne de leur validité pour une sécurité optimale.

- Protection des documents : Signature électronique des PDF et cryptage des e-mails via S/MIME.

- Contrôle d’intégrité en cours d’exécution (RTIC) : vérification en temps réel de la validité du firmware installé pour empêcher tout accès non-autorisé.

- Mot de passe initial de l’administrateur : défini comme unique pour éviter les intrusions potentielles.

- Security Information and Event Management (SIEM) : analyse des alertes de sécurité en temps réel via syslog pour détecter toute menace potentielle.

- Protocole d’état des certificats en ligne/révocation de certificats (OCSP/CRL) : vérification automatisée de la validité des certificats pour garantir une sécurité continue.

Pourquoi opter pour les solutions sécurisées Kyocera ?

Avec nos technologies de sécurité avancées, vous assurez à vos clients une protection fiable contre les cyberattaques et une conformité aux normes les plus strictes.

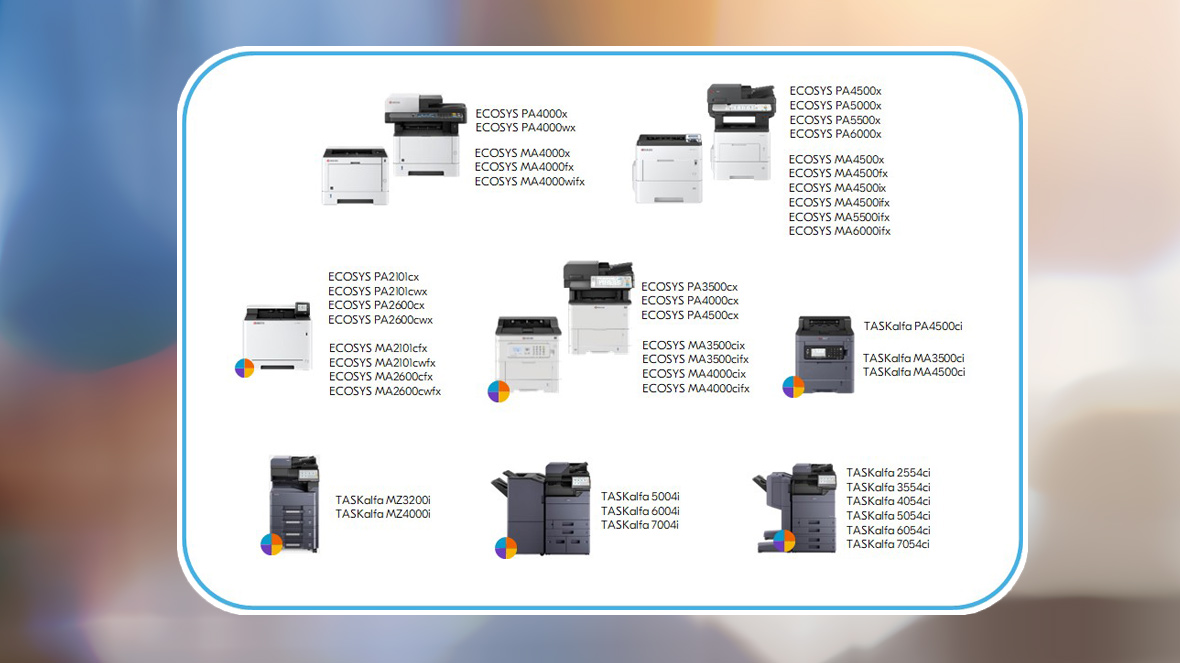

Quels modèles sont concernés ?